El papel de la protección de datos en la mitigación de los riesgos de los tifones salinos a terceros

Las recientes revelaciones sobre el ciberataque masivo de Salt Typhoon contra las redes mundiales de telecomunicaciones sirven de crudo recordatorio de la naturaleza evolutiva y sofisticada de las ciberamenazas. Aunque los atacantes se centraron en interceptar las comunicaciones y exfiltrar datos sensibles, sus acciones ponen de relieve una cuestión más amplia y acuciante: la insuficiencia de los métodos tradicionales de protección de datos para proteger las infraestructuras críticas.

En HYCU, creemos que este suceso supone una llamada urgente a la acción para que las organizaciones se replanteen su enfoque de la ciberresiliencia con copias de seguridad y recuperación. Exploremos las lecciones de este ataque y cómo las soluciones HYCU abordan las crecientes vulnerabilidades en un mundo hiperconectado y dependiente del SaaS.

La anatomía del ataque del Tifón Salado

La campaña de pirateo chino, denominada Tifón Salado, es una de las mayores brechas de inteligencia de la historia. Aunque, según fuentes del gobierno estadounidense, aún está en curso, ya ha vulnerado a ocho proveedores nacionales de telecomunicaciones e Internet de Estados Unidos y a docenas de otros en todo el mundo. Como uno de los mayores compromisos de inteligencia en la historia de EE.UU., Salt Typhoon se centra en las vulnerabilidades de los proveedores de telecomunicaciones, explotando los puntos débiles de la infraestructura de red para obtener un acceso persistente. El enfoque de los piratas informáticos permitió la vigilancia a largo plazo de las comunicaciones y la exfiltración de datos altamente sensibles.

Este tipo de amenaza persistente avanzada (APT) se nutre de sistemas de detección débiles, depósitos de datos infraprotegidos y mecanismos de recuperación inadecuados. Para las empresas de telecomunicaciones, los ciberataques y las violaciones de datos de esta magnitud ponen en peligro a millones de clientes y la seguridad nacional.

Ataques a la cadena de suministro: Comprender el verdadero coste del riesgo de terceros

Al comprometer a un único proveedor de la cadena de suministro, los atacantes pueden llegar a miles de organizaciones aguas abajo. Incidentes de gran repercusión como la brecha de Salt Typhoon, el ataque Snowflake, los borrados masivos en entornos de nube pública y la brecha de CrowdStrike ilustran lo masivo que se ha vuelto este riesgo.

Una sola brecha no sólo amenaza a una empresa, sino que puede reproducirse en sectores enteros, afectando a todos los clientes que dependen de su servicio comprometido para obtener ingresos, cumplimiento y confianza.

La recuperación como última línea de defensa

Las plataformas en la nube aportan un enorme valor, pero la complejidad de la infraestructura informática actual significa que usted y su equipo a menudo dependen de cientos de aplicaciones SaaS, cada una de ellas un punto de entrada potencial para los atacantes. Incluso soluciones bien conocidas como LastPass o Typeform han demostrado ser vulnerables. Esto pone de relieve la importancia no sólo de asegurar sus datos, sino también de saber cómo recuperarlos rápidamente cuando ocurre lo inesperado.

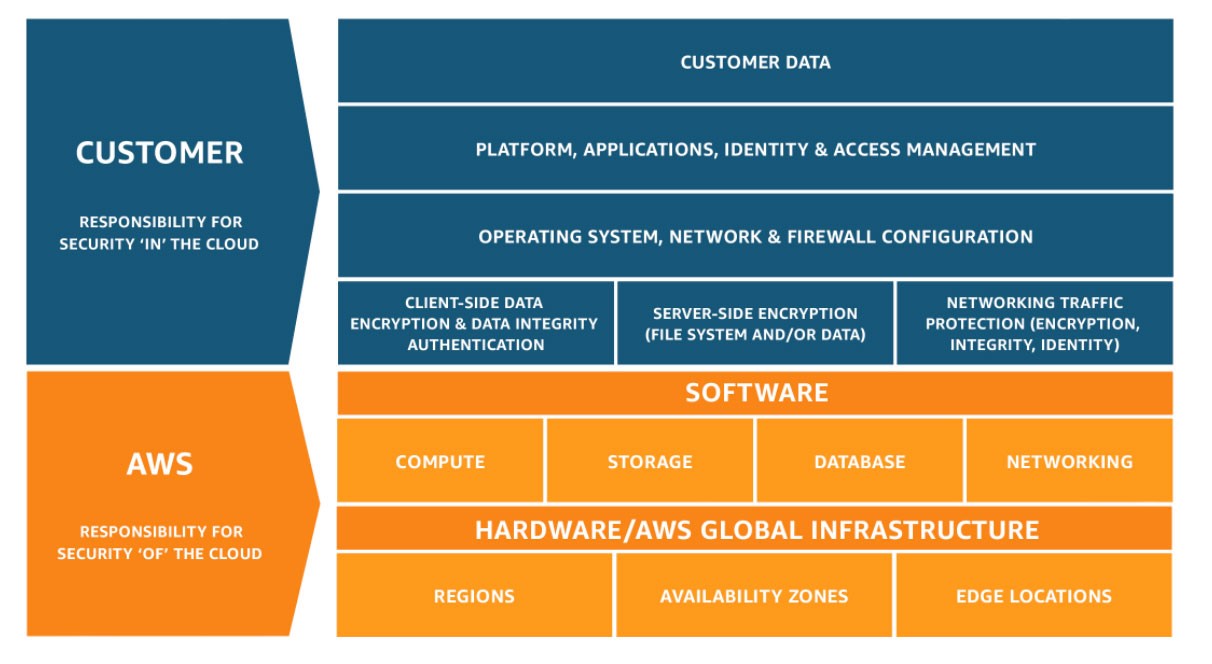

El modelo de responsabilidad compartida: Algo más que infraestructura

La rápida adopción de las plataformas SaaS ha reconfigurado la forma de operar de las empresas, ofreciendo escalabilidad, flexibilidad y reduciendo los costes de infraestructura. Sin embargo, el ataque de Salt Typhoon, como muchos otros, subraya la necesidad de que los clientes comprendan su responsabilidad.

Modelo de responsabilidad compartida

Mientras los proveedores de nubes y SaaS trabajan duro para garantizar el tiempo de actividad y la seguridad de la infraestructura, proteger los datos reales sigue recayendo en usted. Es un malentendido común: muchas organizaciones asumen que sus datos de SaaS están automáticamente respaldados y son recuperables. En realidad, si alguien de su equipo borra un conjunto de datos críticos, no es responsabilidad del proveedor restaurarlo: es suya.

Aunque los proveedores restaurarán sus propias operaciones tras un ataque o una brecha, lo mejor para usted es guardar siempre una copia segura y externa de sus datos. De esta manera, si algo sale mal, no se quedará esperando a que alguien más recupere sus datos.

Aquí es donde HYCU entra en juego.

El enfoque único de HYCU para copias de seguridad y recuperación

En HYCU, nos especializamos en ofrecer soluciones de copia de seguridad y recuperación creadas a medida, seguras y sencillas para las empresas. Tanto si sus datos residen en la nube, en las instalaciones o en plataformas SaaS como Microsoft 365, Google Workspace, Salesforce, o GitHub, nos aseguramos de que su información crítica esté protegida y sea recuperable, pase lo que pase.

Nuestro enfoque se basa en tres pilares:

- Visibilidad completa con R-Graph:

HYCU R-Graph le permite ver todas las aplicaciones y servicios que utiliza, desde una única vista. Podrá detectar rápidamente qué aplicaciones críticas no están actualmente protegidas o no se pueden recuperar, para que pueda solucionar estas carencias antes de que se conviertan en problemas. - Copias de seguridad automatizadas y seguras:

Con sólo unos clics en el HYCU Marketplace, puede proteger cualquier aplicación y establecer políticas de copia de seguridad automatizadas que funcionen las 24 horas del día. Sus copias de seguridad se almacenan fuera de la nube original o del entorno SaaS, en un almacenamiento WORM propiedad del cliente, lo que garantiza la máxima seguridad. - Recuperación rápida con un solo clic:

Si se produce un ataque o un borrado accidental, HYCU permite una recuperación rápida con un solo clic, tanto si necesita restaurar conjuntos de datos completos como un solo archivo. Dado que sus copias de seguridad están almacenadas fuera de las instalaciones y seguras, puede minimizar el tiempo de inactividad y mantener su negocio funcionando sin problemas.

Por qué las telecos y los ISP necesitan una nueva perspectiva sobre la protección de datos

Para los proveedores de telecomunicaciones y los ISP, los datos son más que un activo: son el alma de sus operaciones. El ataque de Salt Typhoon subraya la importancia de una estrategia de protección de datos de varias capas que incluya:

- Copias de seguridad periódicas e inmutables: Evite que los atacantes manipulen o cifren sus archivos de copia de seguridad.

- Pruebas de recuperación automatizadas: Asegúrese de que las copias de seguridad no sólo están completas, sino que también son recuperables en un escenario real.

- Cobertura integral: Proteja los datos en entornos híbridos y multi-nube, incluidas las aplicaciones SaaS, para cerrar las brechas de su estrategia.

Pasos proactivos para una protección de datos resistente

Para mantener sus datos seguros y accesibles durante un ataque a la cadena de suministro, HYCU recomienda estos pasos proactivos:

- Mapatice todo su patrimonio de datos: Identifique todos los servicios y aplicaciones basados en la nube fuera de su centro de datos, y asegúrese de contar con planes de copia de seguridad y recuperación de confianza para cada uno de ellos.

- Proteja sus configuraciones IAM: Los atacantes suelen aprovecharse de las cuentas privilegiadas. Si realiza una copia de seguridad y restaura sus configuraciones de gestión de identidades y accesos (IAM) desde un punto seguro en el tiempo, podrá bloquear rápidamente el acceso no autorizado.

- Mantenga copias de seguridad independientes y externas: Almacene las copias de seguridad en una ubicación que sólo usted controle. Siguiendo la regla 3-2-1 (tres copias, dos tipos de soporte, una fuera del sitio) se asegura de tener siempre una copia de seguridad alternativa.

- Utilice copias de seguridad inmutables: Asegúrese de que sus copias de seguridad sean WORM y se almacenen fuera de las instalaciones. Esto las mantiene a salvo del ransomware y otras amenazas, garantizando que su recuperación permanezca intacta.

- Cree y pruebe planes de respuesta ante incidentes: Desarrolle una estrategia clara y documentada para gestionar las violaciones de terceros. Involucre a los equipos internos, a los proveedores y a los reguladores, y póngala a prueba con regularidad para que todos conozcan su papel cuando sea necesario.

Cómo puede ayudar HYCU

Como líder en protección de datos en múltiples nubes y SaaS, HYCU capacita a las organizaciones para salvaguardar sus datos independientemente de dónde residan. Nuestras soluciones le permiten:

- Simplificar el cumplimiento normativo: Cumpla los requisitos normativos con la mínima complejidad.

- Minimice el tiempo de inactividad y la pérdida de datos: Garantice la continuidad operativa, incluso durante una infracción.

- Aplicaciones SaaS seguras: Proteja los datos almacenados en las principales plataformas SaaS sin depender únicamente de las opciones de recuperación nativas.

El Tifón de Sal puede ser una llamada de atención, pero también es una oportunidad para reforzar sus defensas y preparar su organización para el futuro frente a las amenazas emergentes. Con HYCU, ganará en tranquilidad sabiendo que sus datos están siempre protegidos, siempre recuperables y siempre seguros.

Conclusión: Construyendo un futuro digital más seguro

El ataque del tifón salino puso de manifiesto las vulnerabilidades del sector de las telecomunicaciones y los ISP, pero las lecciones aprendidas se extienden mucho más allá de cualquier sector. Tanto si usted es una empresa de telecomunicaciones, un ISP, un negocio dependiente de SaaS o una empresa multi-nube, la protección de datos debe ser una prioridad para todos.

En HYCU, estamos comprometidos a ayudar a las organizaciones a navegar por estos desafíos con soluciones creadas específicamente para las necesidades modernas. Juntos, podemos construir un futuro digital más seguro y resistente.

Comience hoy mismo con HYCU

¿Desea ver cómo HYCU puede transformar su enfoque de la protección de datos? Comience con una prueba gratuita de 14 días o solicite una demostración personalizada para explorar nuestras soluciones adaptadas a sus necesidades.

👉 Inscríbase para una demostración aquí

Recursos adicionales

- HYCU reconocido como líder y rápido impulsor en el informe GigaOm Sonar for Cloud-Native Data Protection Report

- El Estado de la Resiliencia de Datos SaaS en 2024

- Cuadrante Mágico de Gartner para copias de seguridad y recuperación de empresas: Vea por qué HYCU ha sido reconocido como Visionario durante tres años consecutivos.

- Desbloqueando la seguridad de los datos SaaS con responsabilidad compartida en la nube